Auth Middleware в PHP: как работает и где применять

Auth middleware в PHP — это слой, который перехватывает HTTP request до выполнения контроллера и решает, может ли текущий user получить доступ к ресурсу. На практике именно здесь сходятся authentication, session, token, cookie, role, permission и общая логика access control. Если этот слой спроектирован небрежно, приложение быстро обрастает дублированием проверок, непредсказуемыми redirect и трудноуловимыми ошибками авторизации.

В этой статье разберём, как auth middleware встроен в request pipeline, чем он отличается от authorization на уровне домена, как его реализуют Laravel, Symfony и PSR-15-совместимые стеки. Заодно соберём рабочие правила, которые помогают держать security-логику в одном месте и не смешивать её с бизнес-кодом.

Что такое auth middleware в PHP

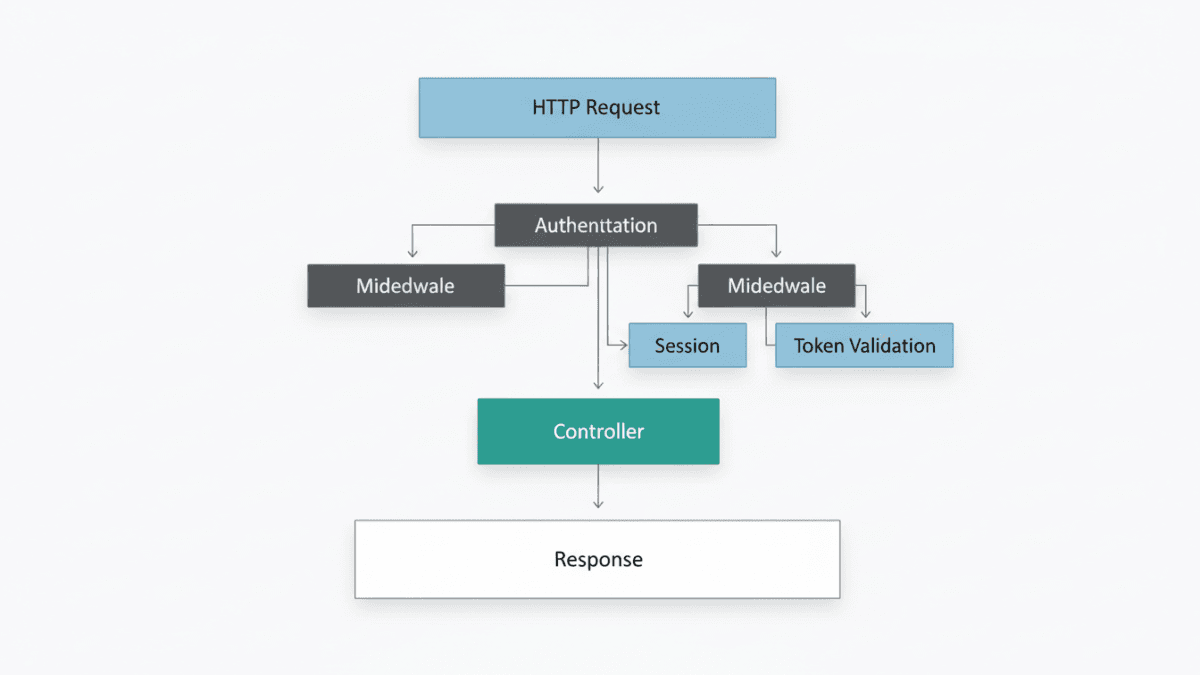

Middleware — это промежуточный обработчик между входящим HTTP request и конечным handler, например контроллером или action. Auth middleware специализируется на проверке личности пользователя, наличии активной session, валидности token или иных credentials. Его задача — принять решение: пропустить запрос дальше, вернуть response с ошибкой или инициировать redirect на login route.

Важно отделять authentication от authorization. Authentication отвечает на вопрос «кто перед нами», а authorization — «что ему разрешено». На практике auth middleware часто делает только первую часть, а проверку role и permission команды выносят в отдельные middleware, policy, voter или service-слои, чтобы не превращать один фильтр в монолит.

Место в HTTP pipeline

Почти любой современный PHP framework строит обработку запроса как цепочку middleware. Сначала могут идти обработчики trusted proxies, CORS, rate limit, session start, CSRF, а уже затем — authentication middleware. Порядок здесь критичен: например, middleware, зависящий от session или cookie, не сможет корректно работать, если сессия ещё не инициализирована.

С точки зрения архитектуры auth middleware работает на границе приложения. Он не должен знать детали бизнес-логики заказа, счета или каталога товаров, но должен уметь извлечь identity из request и положить её в контекст, доступный дальше по цепочке. Это создаёт понятную связь между transport-уровнем и приложением без прямого смешения обязанностей.

Какие задачи решает auth middleware

- Проверяет, аутентифицирован ли пользователь через session, bearer token, API key или другой механизм.

- Ограничивает доступ к route, группе маршрутов или целому разделу приложения до входа в систему.

- Подготавливает user context для контроллера, чтобы бизнес-слой не извлекал identity вручную из каждого request.

- Возвращает единообразный response при ошибке — например, 401 Unauthorized или 403 Forbidden в зависимости от сценария.

- Поддерживает разные guard или authentication provider для web, admin panel и API.

Если сформулировать короче, middleware делает security-поведение приложения предсказуемым. Контроллеры остаются сфокусированными на бизнес-операциях, а правила допуска к ресурсу сосредоточены в одном месте.

Типовые сценарии: session, token, cookie

Session-based authentication

Классический сценарий для server-rendered приложений — проверка session после login. Middleware читает идентификатор пользователя из session storage, восстанавливает identity и передаёт запрос дальше. Если session отсутствует или истекла, возвращается redirect на страницу входа либо response 401 для AJAX-запроса.

Token-based authentication

Для API чаще используют access token в заголовке Authorization. В этом случае middleware извлекает bearer token, валидирует формат, сверяет подпись или наличие в хранилище и только затем формирует security context. Такой подход удобен для stateless API, где server не хранит состояние клиента между запросами.

Cookie-based authentication

Cookie может участвовать и в session-based, и в иных схемах. Здесь важно помнить о флагах безопасности и корректной работе с CSRF-защитой. Сам middleware не должен решать все проблемы transport-безопасности, но обязан опираться на корректно настроенную инфраструктуру cookie и session.

Auth middleware в Laravel

В Laravel auth middleware обычно привязан к guard и маршрутам. Мы указываем middleware для route или route group, а framework использует выбранный guard, чтобы проверить пользователя через session или иной driver. Если пользователь не аутентифицирован, срабатывает перенаправление на login route для web-интерфейса или формируется ответ без редиректа для API.

Сильная сторона Laravel — удобное разделение на guards, middleware и policies. Это позволяет не перегружать auth middleware проверками уровня «может ли пользователь редактировать именно этот ресурс». Сначала middleware подтверждает identity, а затем policy уже решает вопрос permission в контексте конкретной модели.

Auth middleware в Symfony

В Symfony похожая задача решается через security-компоненты, firewall и механизмы аутентификации. Хотя терминология отличается, смысл тот же: входящий request проходит через security layer, где определяется пользователь и его права на доступ. В новых конфигурациях Symfony акцент смещён на явные authenticator-механизмы и более прозрачную модель security pipeline.

Для разработчика это означает одно важное правило: не стоит пытаться реализовать всю авторизацию внутри контроллеров. Firewall, access rules, voter и связанный middleware-like pipeline дают более чистую и поддерживаемую структуру. Особенно это заметно в проектах, где есть и web-интерфейс, и API с разными требованиями к response.

PSR-15 и framework-agnostic подход

Если проект не привязан к full-stack framework, auth middleware часто реализуют через PSR-15. В такой модели есть ServerRequestInterface, ResponseInterface и MiddlewareInterface, а сам обработчик можно переиспользовать между разными стеками, если соблюдены контракты. Это особенно полезно для внутренних платформ, микросервисов и библиотек, где важна переносимость.

Преимущество PSR-15-подхода в явности. Мы чётко видим, откуда приходит request, где создаётся response и на каком этапе в request attributes попадает текущий user. Цена за это — больше инфраструктурного кода, который full-stack framework обычно скрывает за готовыми abstractions.

Auth middleware и authorization: где граница

Одна из частых ошибок — пытаться в одном middleware одновременно проверять login, role, ownership ресурса и сложные бизнес-ограничения. В результате слой становится хрупким: любое новое условие тянет за собой всё больше ветвлений. Намного устойчивее разделять уровни ответственности.

Хорошее практическое правило такое: auth middleware подтверждает identity и базовый доступ к защищённой зоне, а authorization выполняется позже, когда уже известен контекст конкретного ресурса. Например, middleware может убедиться, что user вошёл в систему, но решение «может ли он редактировать заказ» логичнее вынести в policy, voter или application service.

Типичные ошибки при реализации

- Смешивание authentication и бизнес-логики в одном классе, из-за чего middleware начинает зависеть от доменных сервисов без необходимости.

- Некорректный порядок middleware в pipeline, когда проверка пользователя выполняется раньше инициализации session или parsing заголовков.

- Использование 302 redirect там, где API ожидает JSON response с 401, что ломает клиентов и усложняет отладку.

- Дублирование проверок в контроллерах и middleware одновременно, из-за чего система ведёт себя по-разному в похожих сценариях.

- Слишком общий обработчик ошибок, который скрывает разницу между unauthenticated и forbidden доступом.

Отдельно стоит следить за тем, как middleware работает в фоне, очередях и CLI-контексте. Логика, рассчитанная только на HTTP request с browser cookie, не должна случайно переиспользоваться там, где нет ни session, ни redirect, ни стандартного user context.

Best practices для production-проектов

- Разделяйте web и API middleware, если формат response и способ authentication различаются.

- Храните проверку identity в middleware, а fine-grained permission — в policies, voters или domain services.

- Делайте поведение ошибок явным: 401 для отсутствующей аутентификации, 403 для запрета после успешного входа.

- Используйте единый user context, чтобы контроллеры и сервисы не извлекали пользователя из request каждый раз по-своему.

- Покрывайте middleware интеграционными тестами, а не только unit-тестами, потому что порядок pipeline и формат response важны не меньше внутренней логики.

Хороший auth middleware не должен быть «умным» во всём. Его ценность в другом — он делает вход в защищённую часть приложения единообразным, а значит, снижает количество скрытых допущений в кодовой базе.

Когда middleware недостаточно

Есть сценарии, где одного middleware мало: многошаговая авторизация, контекстные ограничения по tenant, device-based trust, временные elevation-права или сложные ACL-модели. В таких случаях middleware остаётся точкой входа, но не единственным местом принятия решения. Он только подготавливает security context для последующих слоёв.

Это нормальная эволюция системы. Если приложение растёт, auth middleware не должен разрастаться вместе с ним до уровня мини-фреймворка безопасности. Лучше оставить в нём минимально необходимую проверку, а остальную логику разложить по специализированным компонентам.

Итоги

Auth middleware в PHP — это не второстепенная техническая деталь, а ключевой элемент request pipeline. Он связывает HTTP layer, session или token-based authentication и дальнейшую обработку запроса так, чтобы контроллеры не занимались повторяющимися проверками. Именно поэтому качество его проектирования напрямую влияет и на поддержку кода, и на предсказуемость security-поведения.

Если нужен практический ориентир, придерживаемся простой схемы: middleware подтверждает identity, framework формирует user context, а authorization выполняется на следующем уровне с учётом ресурса и permission. Для Laravel, Symfony и PSR-15-стеков это правило работает одинаково хорошо, даже если конкретные классы и точки расширения различаются.